¿Alguna vez te has preguntado que son y para qué sirven esos pequeños mensajes que aparecen en tu pantalla cuando entras a un sitio web ? Si no lo sabes, estas en el lugar correcto, pues aquí te explicare todo lo que necesitas saber acerca de ellas.

¿QUE SON LAS COOKIES ?

La gran mayoría de las personas que utilizan el internet alguna vez han visto las cookies, sin embargo pocos se han tomado la molestia en investigar su significado.

Las cookies no se refieren al delicioso postre que te comes, sino a un archivo creado por un sitio web que contiene pequeñas cantidades de datos y que se envían a través de un emisor y un receptor. El emisor es el servidor donde esta alojada la página web y el receptor es el navegador que se usa para visitar cualquier sitio web.

¿Cuál es el propósito de las cookies?

Las cookies tienen como objetivo principal identificar al usuario y almacenar todo su historial de actividad en una página web específica, lo que significa que cada vez que el usuario visita por primera vez un sitio web se guarda una cookie en el navegador con un poco de información para que así la próxima vez que el usuario visite el sitio el servidor utiliza la cookie para que la visita del usuario sea lo mas personalizado posible, es decir se basaran conforme a su historial y lo que mas ha buscado en internet.

¿Qué información almacenan y porqué?

Una cookie tiene la capacidad de almacenar diferentes tipos de información. Ellas almacenan tu correo electrónico, domicilio de tu puesto de trabajo o número de teléfono, pero no sobra recalcar que solamente si tu se los proporcionas.

La idea de las cookies es hacer tu entrada a un sitio web mas fácil y rápida.

FORMULARIOS:

Los formularios son los que tú llenas con tu información personal. Entonces las cookies guardan tu usuario para que así cuando entres nuevamente al sitio web, te aparezcan los usuarios más utilizados.

CARRITO DE COMPRA:

¿Cómo funcionan las cookies con el “carrito de compra” en una página web?

Cuando accedes a una página web con la intención de de comprar algún artículo por internet, ya sea ropa, comida, maquillaje, etc… y lo agregas al “carrito de compra” como si estuvieras en el supermercado, todo lo que hayas añadido se guarda en la página a través de la cookies. En este caso las cookies sirven ya que, si por algún motivo te sales del sitio o cierras el navegador, tus productos seleccionados en el carrito siguen ahí para que cuando vuelvas a ingresar a la página no necesites volver a seleccionar todo y puedas realizar la compra de inmediato.

LENGUAJE:

Las cookies guardan el idioma que elegiste en cualquier sitio web, ellas guardan este dato para que cuando vuelvas a ingresar a una página web ( no tiene que ser la misma) sea con el mismo idioma que habías elegido anteriormente.

INTERÉSES:

Cuando te llama mucho la atención algún artículo en una página web, tu navegador se capta esta información o tu actividad en el buscador y se encarga de programar tus próximas búsquedas se relacionen con la información que buscaste previamente, para que una próxima vez que desees buscar esa información, seamos fácil para ti.

Usualmente cuando ingresas a una página web, si es la primera vez que ingresas a esta, te aparece un pequeño mensaje que te informa que ese sitio utiliza las cookies, lo que quiere decir que guardara el historial de tu actividad en ese sitio para que te muestre la misma publicidad o algo relacionado a lo que te interesó, en cualquier sitio web al que visites.

PERFIL DE USUARIO:

Un ejemplo del perfil de usuario es cuando ingresas a tu cuenta de Facebook e ingresas a tu perfil, te aparecen funciones en donde las cookies ya almacenaron parte de tu historial y datos personales que tu proporcionaste. Esto sucede porque el te identifica como un administrador gracias a tu usuario el que te hace un miembro de Facebook, y tu contraseña.

Cuando alguien más desea ingresar a tu información no es posible ya que el navegador y las cookies no lo tienen identificado como administrador.

Tipos de Cookies más comunes

Las cookies de sesión: Estas se encargan de almacenar toda la información que favorezca la navegación, por ejemplo: los ajustes de idioma, el nombre de usuario, las listas de favoritos o las cestas de la compra, es decir, toda la información que permite que la visita a la página web se adapte al usuario.

En dado caso de que estas cookies sean eliminadas, se necesitara configurar la página nuevamente en una próxima visita. De la misma forma también se puede perder los datos de los productos guardados y existe la posibilidad de que los sitios visitados con no funcionen como de costumbre.

Las cookies persistentes: También llamadas cookies permanentes, tienen como función ayudar a las páginas web a recordar tu información. Esto permite que el acceso del usuario sea mas rápido y sencillo ya que, por ejemplo, no tienes que iniciar sesión de nuevo.

Son archivos que permanecen en una sub-carpeta de tu navegador hasta que las eliminas manualmente o tu navegador se encarga de borrarlas de acuerdo con el período de tiempo de duración establecido en el archivo de la cookie.

¿Son seguras las cookies ?

Existen varios malentendidos acerca de las cookies, por lo que a continuación te enseñare lo es verídico y lo que no lo es:

MITOS

Mucha gente cree que las cookies son peligrosas ya que pueden tomar control de tu información y borrarla. Esto es completamente falso porque si tú como usuario no le pides a tu dispositivo borrar las cookies, estas no puede desaparecer por sí solas.

También se han creado rumores diciendo que las cookies contienen muchos datos personales son después utilizadas para hacer spam. Lo que tampoco es cierto, ya que tú eres el que tiene el control sobre los datos que le proporcionas a las cookies, así que mientras no des tu información confidencial, las cookies no tienen manera de adquirirla por otra parte.

Lo cierto de las cookies es que ellas se encargan de guardar la información personal que tu le proporcionas al navegador que utilizes, ya que ellas tienen como objetivo hacer tu navegación en internet mas rápida y sencilla, y de brindarte páginas web relacionadas a lo que más te interesa.

Son acciones muy seguras y privadas ya que te permiten borrar la información que les proporcionaste en caso de que lo necesites.

Ejemplos de cookies:

Uno de los sitios mas comunes y mas usados en el internet es Facebook, y dicha página web utiliza la política de las cookies para almacenar información sobre los navegadores en la web.

Facebook principalmente utiliza las cookies en los siguientes casos: si te registras o posees una cuenta de Facebook y utilizas sus productos ya sea en su página u otras aplicaciones, las cookies le permiten a Facebook ofrecerte sus servicios y también les facilitan para poder entender la información que reciben de parte de cada usuario.

¿Como borrar las cookies?

¡¿SE PUEDEN BORRAR ?!?!?!?!

No necesitas eliminar todas las cookies de tu PC, más bien depende del tipo de archivo que se trate, por lo que los pasos para borrarlas pueden variar respecto al navegador que utilizaste. Sin embargo a continuación te mostrare como puedes borrar las cookies de los navegadores más comunes:

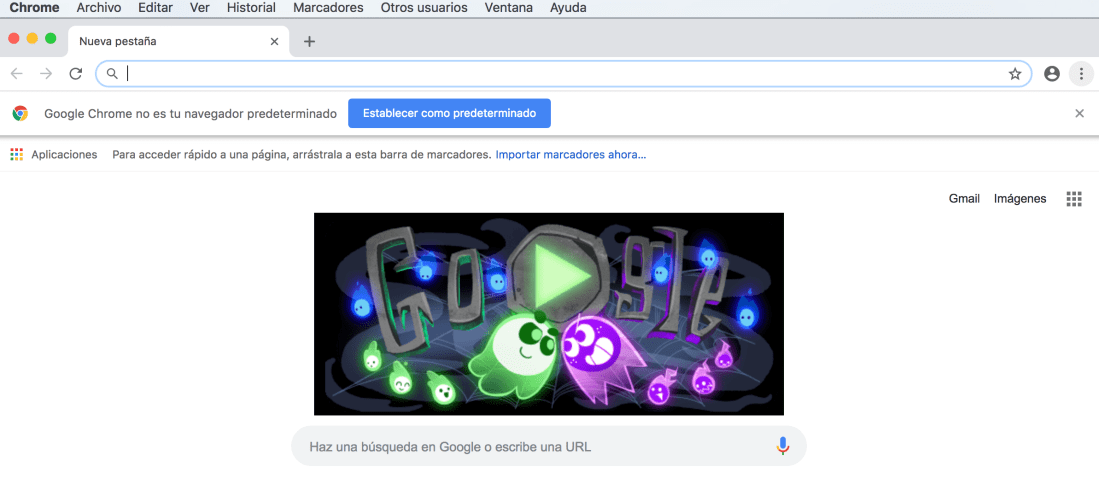

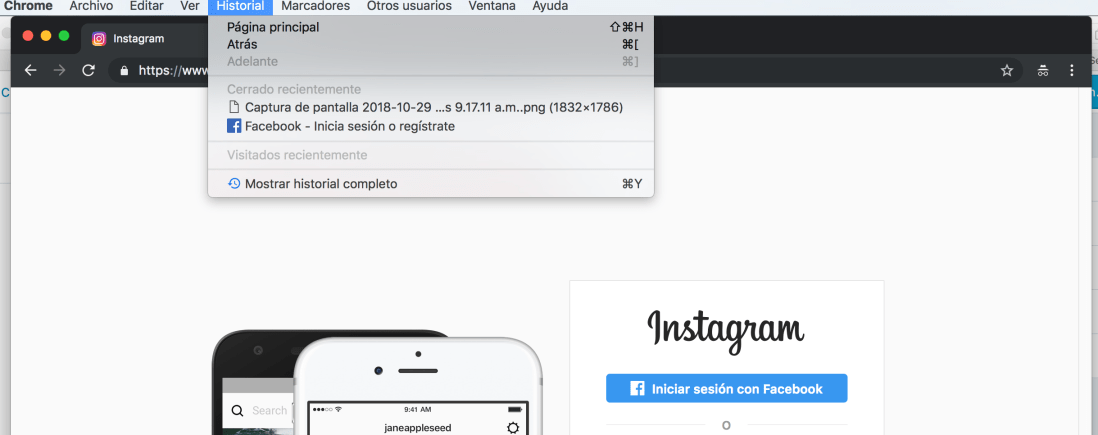

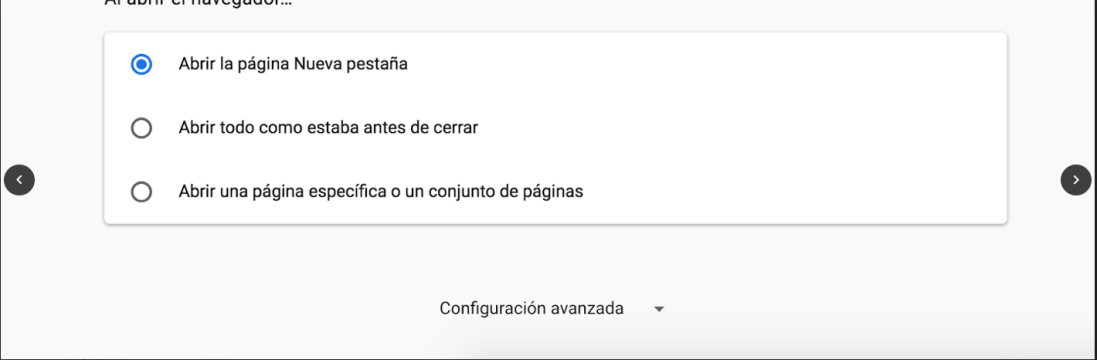

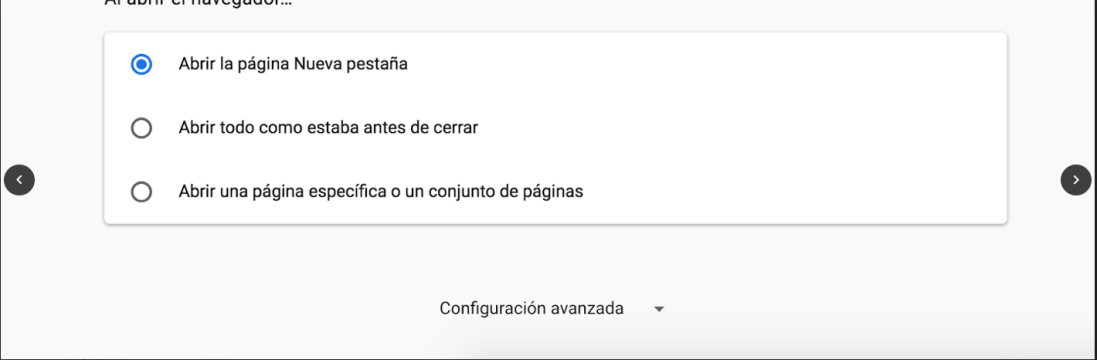

1-El primer paso para eliminar las cookies si cuentas con el navegador de Google Chrome es hacer click en la parte superior izquierda del menú sobre la opción que diga “Chrome” y una vez seleccionado haz click en la opción de “preferencias”.

2-Al hacer click en preferencias te aparecerán 3 opciones diferentes y en la parte inferior de la página haz click donde dice “configuración avanzada”

3-Una vez que hayas completado el segundo paso, dentro de la configuración avanzada debe aparecer una página nombrada “Privacidad y seguridad” cuya ofrece diferentes cosas y funciones que puedes activar o desactivar, pero la que a ti te interesa es la que diga “Enviar solicitud de no seguimiento con tu tráfico de navegación” y una vez que la encuentres asegúrate de que este en azul lo que significa que ya la activaste.

4- El último paso que debes completar es el siguiente:

Una vez que te llegue la solicitud de no seguimiento con tu tráfico de información, seleccionaras el historial de navegación, cookies y otros datos del sitio, Archivos e imágenes almacenadas, y le das click al recuadro azul que se encuentra en la parte inferior derecha de la página que dice “borrar los datos”.

Es así de simple, rápido y sencillo. En menos de lo que te esperabas tus cookies quedarán eliminadas.

Las “cookies” te benefician de muchas maneras, ya que siempre que desees crear una cuenta, registrarte en una página o navegues frecuentemente en el internet, te puedes evitar la molestia de estar ingresando todos tus datos para acceder a una página o simplemente el hecho de que almacenen tus datos te permite que te lleguen más anuncios, recomendaciones, publicaciones, etc… que sean de tu agrado. Sin embargo ahora que conoces lo que hacen las cookies y alguna vez entras a algún sitio pero no quieres que tus datos se guarden podrás verificar que la página no cuente con cookies y de lo contrario en esta sección ya aprendiste como eliminarlas si así lo deseas.